Brytyjski haker oskarżony w USA

14 czerwca 2012, 10:20Ryan Cleary, 20-letni obywatel Wielkiej Brytanii podejrzewany o organizowanie ataków hackerskich na różne firmy, został oskarżony przed sądem w USA. Oznacza to, że Stany Zjednoczone być może będą starały się o jego ekstradycję.

BlackBerry chce rozpoczęcia śledztwa

15 kwietnia 2013, 07:39BlackBerry chce, by kanadyjskie i amerykańskie urzędy przeprowadziły śledztwo w sprawie doniesień jednego z analityków, który stwierdził, iż niezadowoleni klienci oddają do sklepów bardzo dużo smartfonów tej firmy.

Zdalne wyłączenie uchroni przed kradzieżą?

16 kwietnia 2014, 09:28Amerykańskie telekomy, producenci smartfonów i tabletów oraz organizacje przemysłowe ustąpili pod naciskiem polityków oraz organów ścigania i mają zamiar wprowadzić w urządzeniach programowy „kill switch”. To mechanizm, który pozwoli użytkownikowi na zdalne zablokowanie skradzionego tabletu czy smartfonu

Dlaczego wąż pływa w piasku lepiej od jaszczurki?

13 stycznia 2015, 13:34W pływaniu w piasku węże są lepsze od jaszczurek. Badanie naukowców z Georgia Institute of Technology wykazało, że Chionactis occipitalis z pustyni Mojave wykorzystuje swój wydłużony kształt, by przesuwać się gładko przez piasek, a jego śliska skóra zmniejsza tarcie. To zapewnia mu przewagę nad innym pływającym w piasku zwierzęciem - scynkiem aptekarskim (Scincus scincus) z gorących pustyń północnej Afryki i Półwyspu Arabskiego.

Kolejne centrum Alibaby w Dolinie Krzemowej

9 października 2015, 08:10Chiński serwis Alibaba uruchomił swoje drugie centrum bazodanowe w Dolinie Krzemowej. Jest ono częścią chmury obliczeniowej AliCloud

NIH znowu będą finansowały badania nad chimerami

5 sierpnia 2016, 11:20We wrześniu 2015 roku amerykańskie Narodowe Instytuty Zdrowia (NIH) zaprzestały finansowania badań nad dodawaniem ludzkich komórek do zwierzęcych embrionów i tworzeniem w ten sposób chimer. Teraz NIH opublikowały dokument, w którym zapowiadają zniesienie zakazu. Nowe przepisy będą bardziej restrykcyjne niż wcześniejsze, jednak tworzenie chimer budzi poważne zastrzeżenia etyczne.

USA budują cyberarmię

17 lipca 2017, 11:28Amerykańska administracja finalizuje plany, w ramach których jednostki odpowiedzialne za wojnę w cyberprzestrzeni zyskają większą autonomię. To powinno wzmocnić możliwości USA w cyfrowej walce przeciwko Państwu Islamskiego i innym wrogom.Zgodnie z nową doktryną US Cyber Command ma zostać wydzielona z Narodowej Agencji Bezpieczeństwa (NSA)

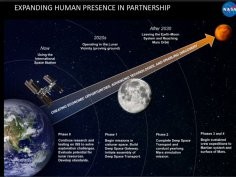

Marsjańskie ambicje NASA zagrożone

27 lipca 2018, 08:11Stany Zjednoczone zapowiadają, że w latach 30. bieżącego wieku wyślą załogową misję na Marsa. Wielu ekspertów i prawodawców alarmuje jednak, że złe planowanie i brak funduszy mogą pokrzyżować te zamierzenia.

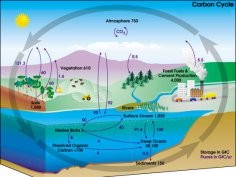

Deep Carbon Observatory oszacowało całkowitą ilość węgla na Ziemi

2 października 2019, 10:36Za trzy tygodnie zostanie przedstawione szczegółowe podsumowanie projektu Deep Carbon Observatory (DCO), prowadzonego od 10 lat przez amerykańskie Narodowe Akademie Nauk. W programie bierze obecnie udział niemal 1000 naukowców z niemal 50 krajów na świecie. Mediom udostępniono już główne wnioski z raportu, które zostały opublikowane w piśmie Elements.

Nadchodzący sezon grypowy może być wyjątkowo łagodny. Dzięki... COVID

18 września 2020, 08:16Amerykańskie Centra Kontroli i Zapobiegania Chorobom przewidują, że zbliżający się sezon grypowy będzie wyjątkowo łagodny. W raporcie opublikowanym na łamach „Morbidity and Mortality Weekly Report” badacze z CDC zauważają, że aktywność wirusa grypy w USA jest obecnie na historycznie niskim poziomie